Исследователи из Have I Been Squatted совместно с Ctrl-Alt-Intel в феврале 2026 года сообщили о выявлении целевой фишинговой операции против грузовых и логистических компаний США и Европы, которую они обозначили как Diesel Vortex. По их данным, кампания была заточена под кражу учетных данных к отраслевым системам: биржам грузов, порталам перевозчиков и брокеров, а также платежным и топливным контурам, где компрометация логина часто означает прямой доступ к деньгам или возможности перенаправления платежей.

Единственным публичным источником подробностей остается публикация исследователей, тогда как в крупных профильных и кибербезопасностных медиа на момент конца февраля 2026 года подтверждений или параллельных расследований не обнаружено. Это не опровергает изложенные факты, но заставляет рынок воспринимать историю как «свежее частное расследование», которое еще не прошло через привычные механизмы независимой верификации. Детали, цифры и механика, изложенные ниже, приводятся по отчету Have I Been Squatted и партнеров: описание Diesel Vortex и восстановленной инфраструктуры фишинга.

Согласно отчету, подтвержденный период активности кампании — с сентября 2025-го по февраль 2026 года. Исследователи заявляют о 3 474 перехваченных парах логин/пароль, из которых 1 649 — уникальные учетные данные. Телеметрия по посещениям фишинговых страниц, как утверждается, включает 9 016 уникальных IP-адресов посетителей. В инфраструктуре было задействовано 52 домена, а список целевых контактных адресов составил 75 840 e-mail’ов (57 092 уникальных). Эти цифры важны не сами по себе, а потому что показывают: речь шла не о точечной атаке на одного крупного игрока, а о промышленной «воронке» с широкой рассылкой, фильтрацией и активным «дожимом» тех, кто кликнул.

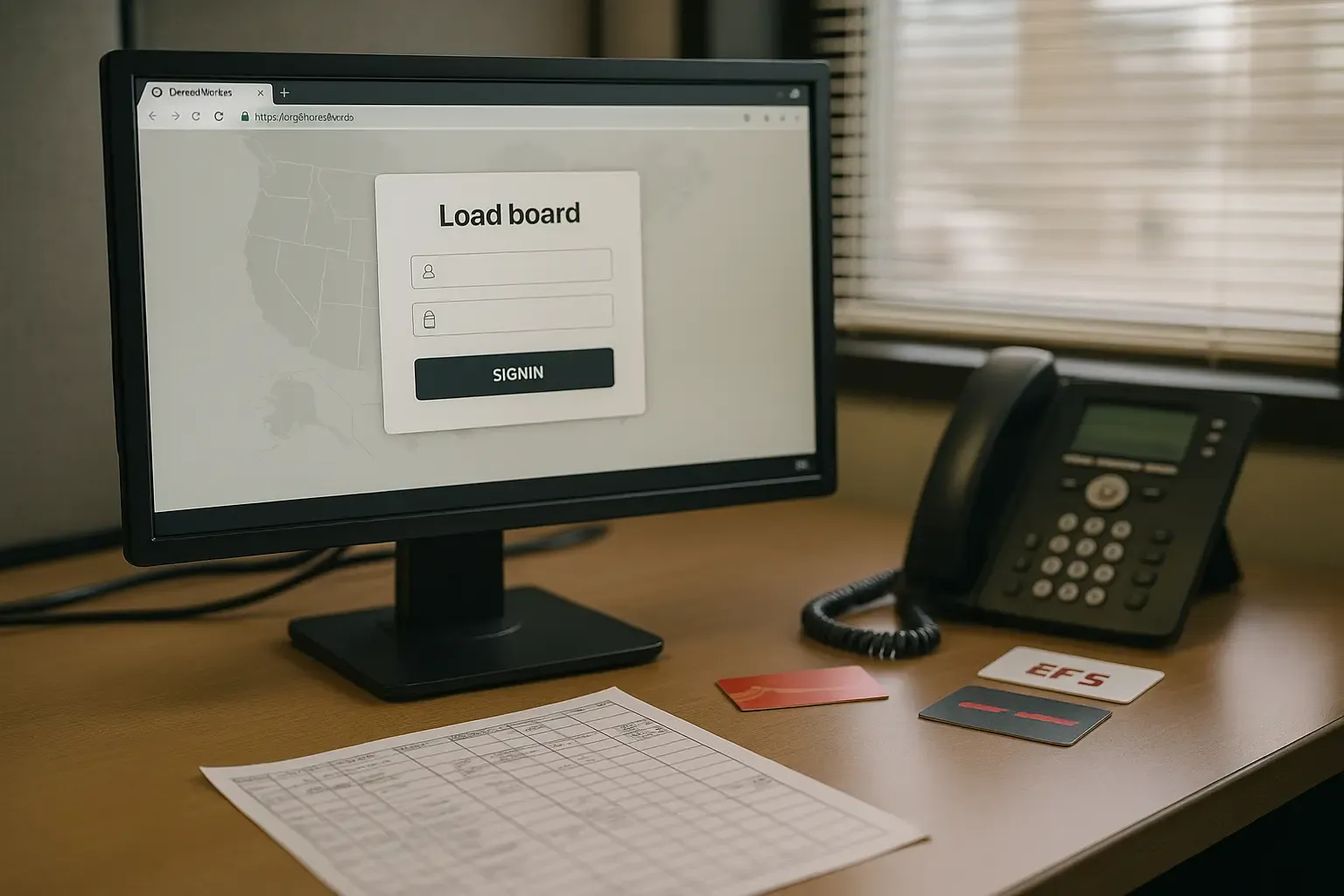

В качестве примеров платформ и процессов, под которые были подготовлены шаблоны, в отчете фигурируют DAT и Truckstop (в тексте встречается формулировка «DAT Truckstop»), Central Dispatch, TIMOCOM, Teleroute, Highway, а также имитация порталов крупных операторов и логистических подразделений, включая Penske Logistics. Отдельный блок посвящен схемам вокруг EFS (Electronic Funds Source) — это уже не только риск утечки данных, но и потенциальная почва для чекового/топливного мошенничества и подмены платежных реквизитов. В отчете упоминается 35 попыток, связанных с EFS-чеками, как отдельный наблюдаемый показатель монетизации.

Для отрасли последствия компрометации таких учеток обычно укладываются в несколько сценариев, хорошо знакомых рынку: перехват или подмена загрузки/назначений, доступ к деталям отгрузок и контактам, злоупотребления в коммуникациях «перевозчик—брокер—шиппер», двойное брокерство, перенаправление инвойсов и изменение платежных инструкций. При доступе к платежным и топливным системам риски становятся более прямыми: от несанкционированных выпусков/переоформлений до попыток «снять» деньги через поддельные подтверждения.

Будьте в курсе новостей индустрии

Подпишитесь на нашу рассылку и получайте последние новости индустрии, обновления правил и полезные советы для водителей.

Мы уважаем вашу конфиденциальность. Отписаться можно в любое время.

Ключевая особенность Diesel Vortex, по описанию исследователей, — не просто сбор логинов и паролей, а «оператор в контуре», который в реальном времени ведет жертву по нужным шагам и перехватывает одноразовые коды. В отчете фигурируют признаки голосового фишинга (vishing) в восстановленных сообщениях и логах, но центральным каналом управления выступал Telegram.

Механика выглядела так: жертва попадала на фишинговую страницу, вводила логин/пароль, после чего оператор получал уведомление в Telegram и мог запускать дополнительные запросы к жертве — например, попросить код 2FA, переключить поток на «вход через Google/Microsoft/Yahoo», или наоборот заблокировать сессию, если что-то пошло не так. Такой подход нацелен на наиболее распространенную в логистике реальность: много учеток защищено SMS/TOTP, что работает против массовых «скриптовых» атак, но плохо защищает от атаки, где человек «снимает» код в момент его действия.

Внутренние метрики из отчета косвенно подтверждают ручную работу операторов: например, команда/статус “Invalid” использовалась 1 559 раз в массиве из 4 657 запросов — то есть операторы часто перепроверяли или «ловили» правильный пароль/код в ограниченное окно времени.

Отчет описывает архитектуру «двух доменов», которая предназначалась для обхода блоклистов и механизмов безопасности браузеров. Сверху пользователь видел «приличный» домен (часто в зоне .com) — условный «рекламный» домен. Но сама фишинговая форма подгружалась внутри полноэкранного iframe со второго домена — «системного», часто в зонах .top или .icu. В логике исследователей, это повышало живучесть схемы: даже если блокируется «контентный» домен, «витрина» может жить дольше, а ротация доменов становится дешевле и быстрее.

Дальше включалась многоступенчатая «воронка» отсева нежелательных посетителей. Упоминаются планирование включения ссылок, переключатели активности шаблонов/доменов, IP/ISP/ASN-фильтрация с опорой на ipinfo.io, отсев по user-agent’ам (для ботов и песочниц), параметры и «ворота» по URL, банлисты, а также токены для iframe. В отчете приводится и конкретика по таймингам: браузер опрашивал эндпоинт вида /ajax/check_request.php каждую секунду, а TTL токена для iframe был 10 секунд. При этом исследователи отмечают ошибку реализации: отсутствие жесткого контроля максимального времени жизни позволяло подделывать «долго живущие» токены.

Отдельно в отчете фигурируют показатели «самообороны» инфраструктуры: 254 записи в IP-блоклисте (включая CIDR и точечные адреса), 49 подстрок для блокировки по ISP/ASN и 16 паттернов по user-agent. По сути, это отражает зрелость фишинговой платформы: атакующие явно ожидали внимания со стороны провайдеров, SOC-команд и исследователей и заранее строили фильтры против «не тех» посетителей.

Еще одна деталь, значимая именно для грузового рынка США: в материалах, восстановленных исследователями, встречаются внутренние брендовые обозначения GlobalProfit и маркетинговое имя «MC Profit Always». В отчете выдвигается предположение, что «MC» отсылает к номеру Motor Carrier (MC number) в системе FMCSA — то есть создатели явно думали в терминах американского рынка и его привычной идентификации перевозчиков.

Исследователи считают, что платформа могла развиваться в сторону «phishing-as-a-service», то есть продукта для продажи другим злоумышленникам: готовые шаблоны под отраслевые сервисы, панель управления, телеграм-боты, логирование, бан/клоакинг, быстрая ротация доменов, плюс операторская модель для перехвата MFA.

Взломостойкость у атакующих была высокой, но, как утверждается в отчете, их подвела операционная ошибка: на одном из фишинговых сайтов оказался доступен каталог .git. Это позволило исследователям выгрузить историю разработки и собрать практически полный артефактный след: кодовую базу, дампы базы данных, webhook-логи, фрагменты внутренних коммуникаций и историю изменений. В отчете указано, что восстановленная платформа включала более 2 100 файлов и базу на 54 таблицы; отдельным ключевым артефактом стал дамп SQL объемом 36,6 МБ с отметкой времени 4 февраля 2026 года.

В Telegram-инструментарии, по данным исследователей, было обнаружено 10 токенов ботов, девять из которых оставались активными на момент анализа. Это важно для практиков: такая схема управления живет, пока живут токены и каналы, поэтому утечка токенов может ускорить «обрезание» инфраструктуры, если провайдеры оперативно их отзывают.

Авторы отчета описывают группу как «российско-связанную»: упоминаются русскоязычные комментарии в коде и документации, а также метаданные, указывающие на московский контекст. Одновременно в логах Telegram, по их словам, присутствует армянский язык, и партнер Ctrl-Alt-Intel участвовал в интерпретации соответствующих фрагментов. Это выглядит как смешанная операционная команда или распределение ролей между участниками. Реальных личностей исследователи не называют; встречаются лишь ярлыки/роли операторов в ботах и логах (например, «Leo operator», «Penske operator»), которые нельзя трактовать как идентификацию конкретных людей.

Поскольку независимых подтверждений атрибуции на момент публикации нет, участникам рынка имеет смысл воспринимать «географию» группы как рабочую гипотезу исследователей, а не как установленный факт правоохранителей.

Даже если вынести за скобки конкретное название Diesel Vortex, сама модель атаки хорошо ложится на текущие болевые точки отрасли. Восстановление спота и борьба за маржу усиливают скорость принятия решений, а значит и уязвимость к письмам «срочно подтвердите учетную запись», «обновите пароль», «проверьте платеж». Параллельно профессиональные ассоциации в США публично подчеркивают рост ущерба от двойного брокерства и платежных манипуляций и поддерживают ужесточение мер против мошенничества на рынке. Для атакующих кража учеток к биржам грузов и платежным системам — прямой путь к тем же схемам, только с более высокой «конверсией», потому что доступ выглядит легитимным.

На практике это означает, что у перевозчиков и брокеров «точка входа» в большинство крупных потерь по-прежнему банальна: учетная запись диспетчера, бухгалтера или owner-operator’а на бирже грузов или в платежном сервисе, к которой смогли подобрать не пароль, а доверие пользователя — и перехватить MFA в момент ввода.