Have I Been Squatted va Ctrl-Alt-Intel tadqiqotchilari 2026 yil fevral oyida AQSh va Yevropadagi yuk va logistika kompaniyalariga qarshi maqsadli fishing operatsiyasini aniqladilar, uni Diesel Vortex deb atashdi. Ularning ma'lumotlariga ko'ra, kampaniya sanoat tizimlariga kirish ma'lumotlarini o'g'irlashga qaratilgan edi: yuk birjalari, tashuvchilar va brokerlar portallari, shuningdek, to'lov va yoqilg'i konturlariga, bu yerda loginning buzilishi ko'pincha pulga yoki to'lovlarni yo'naltirish imkoniyatlariga to'g'ridan-to'g'ri kirishni anglatadi.

Yagona ochiq manba sifatida tadqiqotchilarning nashri qolmoqda, katta profil va kiberxavfsizlik ommaviy axborot vositalarida 2026 yil fevral oyi oxiriga qadar tasdiqlar yoki parallel tergovlar topilmadi. Bu keltirilgan faktlarni rad etmaydi, lekin bozorni hikoyani "yangi xususiy tergov" sifatida qabul qilishga majbur qiladi, bu hali mustaqil tasdiqlash mexanizmlaridan o'tmagan. Quyida keltirilgan tafsilotlar, raqamlar va mexanika Have I Been Squatted va hamkorlarining hisobotiga asoslangan: Diesel Vortex va fishing infratuzilmasining tiklangan tavsifi.

Hisobotga ko'ra, kampaniyaning tasdiqlangan faoliyat davri 2025 yil sentyabrdan 2026 yil fevralgacha. Tadqiqotchilar 3 474 ta login/parol juftligini qo'lga kiritganliklarini, shundan 1 649 tasi noyob hisob ma'lumotlari ekanligini da'vo qilmoqdalar. Fishing sahifalariga tashrif buyurish bo'yicha telemetriya, aytilishicha, 9 016 ta noyob IP-manzillarni o'z ichiga oladi. Infratuzilmada 52 ta domen ishlatilgan, va maqsadli aloqa manzillari ro'yxati 75 840 ta elektron pochta manzillarini (57 092 ta noyob) tashkil etdi. Bu raqamlar o'z-o'zidan muhim emas, balki shuni ko'rsatadi: bu yirik o'yinchiga qaratilgan nuqtaviy hujum emas, balki keng miqyosli "voronka" bo'lib, keng tarqalgan, filtrlash va bosim o'tkazish bilan amalga oshirilgan.

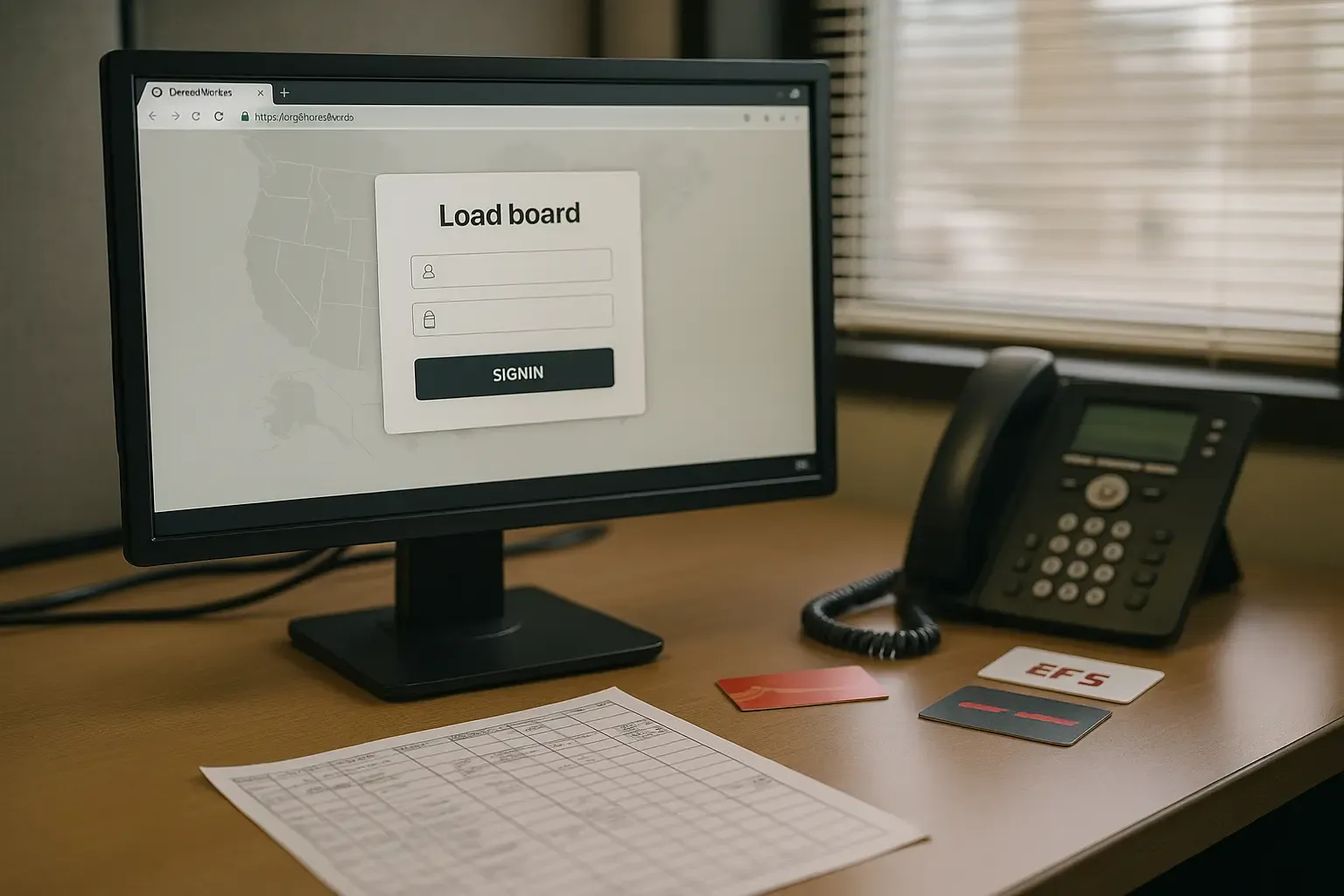

Hisobotda DAT va Truckstop (matnda "DAT Truckstop" iborasi uchraydi), Central Dispatch, TIMOCOM, Teleroute, Highway kabi platformalar va jarayonlar uchun tayyorlangan shablonlar misol sifatida keltirilgan, shuningdek, Penske Logistics kabi yirik operatorlar va logistika bo'linmalarining portallarini taqlid qilish. EFS (Electronic Funds Source) atrofidagi sxemalar uchun alohida blok ajratilgan - bu faqat ma'lumotlarning sizib chiqishi xavfi emas, balki chek/yoqilg'i firibgarligi va to'lov rekvizitlarini almashtirish uchun potentsial zamin. Hisobotda EFS-cheklar bilan bog'liq 35 ta urinish, monetizatsiyaning alohida kuzatilgan ko'rsatkichi sifatida tilga olinadi.

Sanoat uchun bunday hisoblar buzilishining oqibatlari odatda bozorda yaxshi tanish bo'lgan bir nechta ssenariylarga to'g'ri keladi: yuklash/tayinlashni ushlab qolish yoki almashtirish, yuklarni jo'natish tafsilotlari va kontaktlarga kirish, "tashuvchi-broker-yuk jo'natuvchi" kommunikatsiyalarida suiiste'molliklar, ikki tomonlama brokerlik, hisob-fakturalarni qayta yo'naltirish va to'lov ko'rsatmalarini o'zgartirish. To'lov va yoqilg'i tizimlariga kirishda xavflar yanada to'g'ridan-to'g'ri bo'ladi: ruxsatsiz chiqarishlar/qayta rasmiylashtirishlardan tortib, soxta tasdiqlar orqali pulni "olib tashlash" urinishlarigacha.

Sanoat yangiliklari bilan yangilanishda qoling

Bizning axborot byulletenimizga obuna bo'ling va eng so'nggi yuk tashish sanoati yangiliklari, qonunchilik yangilanishlari va karera maslahatlarini elektron pochta orqali oling.

Biz sizning shaxsiy hayotingizni hurmat qilamiz. Istalgan vaqtda obunani bekor qilishingiz mumkin.

Tadqiqotchilar ta'rifiga ko'ra, Diesel Vortexning asosiy xususiyati nafaqat login va parollarni yig'ish, balki "konturdagi operator" bo'lib, u real vaqtda qurbonni kerakli qadamlar bo'yicha olib boradi va bir martalik kodlarni ushlab qoladi. Hisobotda tiklangan xabarlar va loglarda ovozli fishing (vishing) belgilari mavjud, lekin boshqaruvning asosiy kanali Telegram edi.

Mexanika shunday ko'rinardi: qurbon fishing sahifasiga tushib, login/parolni kiritgan, shundan so'ng operator Telegramda bildirishnoma olgan va qurbonni qo'shimcha so'rovlar bilan boshlashi mumkin edi - masalan, 2FA kodini so'rash, "Google/Microsoft/Yahoo orqali kirish" oqimini almashtirish yoki aksincha, agar biror narsa noto'g'ri bo'lsa, sessiyani bloklash. Bunday yondashuv logistika sohasida eng keng tarqalgan haqiqatga qaratilgan: ko'p hisoblar SMS/TOTP bilan himoyalangan, bu ommaviy "skript" hujumlariga qarshi ishlaydi, lekin kodni uning amal qilish vaqtida "olib tashlaydigan" hujumdan yomon himoya qiladi.

Hisobotdagi ichki metrikalar operatorlarning qo'lda ishlashini bilvosita tasdiqlaydi: masalan, "Invalid" jamoasi/holati 4 657 ta so'rovdan iborat masshtabda 1 559 marta ishlatilgan - ya'ni operatorlar ko'pincha to'g'ri parol/kodni cheklangan vaqt oynasida "ushlab qolish" yoki tekshirishgan.

Hisobot "ikki domenli" arxitekturani tasvirlaydi, bu bloklistlar va brauzer xavfsizlik mexanizmlarini chetlab o'tish uchun mo'ljallangan edi. Yuqorida foydalanuvchi "munosib" domenni ko'rgan (ko'pincha .com zonasida) - shartli "reklama" domeni. Ammo fishing formasi ikkinchi domen - "sistemali", ko'pincha .top yoki .icu zonalarida, to'liq ekranli iframe ichida yuklangan. Tadqiqotchilarning mantiqiga ko'ra, bu sxemaning yashash qobiliyatini oshirgan: hatto "kontent" domeni bloklangan bo'lsa ham, "vitrina" uzoqroq yashashi mumkin, va domenlarni aylantirish arzonroq va tezroq bo'ladi.

Keyin ko'p bosqichli "voronka" noxush tashrif buyuruvchilarni saralash uchun ishga tushirildi. Havolalarni kiritish rejalashtirilgan, shablonlar/domenlar faoliyatini almashtirgichlar, IP/ISP/ASN filtrlash ipinfo.io asosida, user-agent'lar bo'yicha saralash (botlar va qum qutilari uchun), URL parametrlar va "darvozalar", banlistlar, shuningdek, iframe uchun tokenlar tilga olinadi. Hisobotda vaqt belgilari bo'yicha aniq ma'lumotlar keltiriladi: brauzer har soniyada /ajax/check_request.php turidagi endpointni so'ragan, iframe uchun tokenning TTL 10 soniya edi. Shu bilan birga, tadqiqotchilar amalga oshirishdagi xatoni qayd etishadi: maksimal yashash vaqtini qattiq nazorat qilishning yo'qligi "uzoq yashaydigan" tokenlarni soxtalashtirishga imkon berdi.

Hisobotda infratuzilmaning "o'zini himoya qilish" ko'rsatkichlari alohida keltiriladi: IP-bloklistda 254 ta yozuv (CIDR va nuqtaviy manzillarni o'z ichiga oladi), ISP/ASN bo'yicha bloklash uchun 49 ta substring va user-agent bo'yicha 16 ta naqsh. Aslida, bu fishing platformasining yetukligini aks ettiradi: hujumchilar provayderlar, SOC jamoalari va tadqiqotchilar tomonidan e'tiborni kutishgan va "noto'g'ri" tashrif buyuruvchilarga qarshi filtrlarni oldindan qurishgan.

AQSh yuk bozoriga xos bo'lgan yana bir muhim tafsilot: tadqiqotchilar tomonidan tiklangan materiallarda GlobalProfit ichki brend belgilari va "MC Profit Always" marketing nomi uchraydi. Hisobotda "MC" FMCSA tizimidagi Motor Carrier (MC raqami) raqamiga ishora qilishi mumkinligi taxmin qilinadi - ya'ni yaratuvchilar aniq amerika bozorining shartlari va tashuvchilarni identifikatsiya qilishiga o'ylashgan.

Tadqiqotchilar platforma "phishing-as-a-service" yo'nalishida rivojlanishi mumkin deb hisoblashadi, ya'ni boshqa jinoyatchilarga sotish uchun mahsulot: sanoat xizmatlari uchun tayyor shablonlar, boshqaruv paneli, telegram botlar, loglash, ban/kloaking, domenlarni tez aylantirish, pluss operator modeli MFAni ushlab qolish uchun.

Hujumchilarning buzilish darajasi yuqori edi, lekin hisobotda aytilishicha, ularni operatsion xato xafa qildi: fishing saytlaridan birida .git katalogi mavjud edi. Bu tadqiqotchilarga ishlab chiqish tarixini yuklab olish va deyarli to'liq artefakt izini to'plash imkonini berdi: kod bazasi, ma'lumotlar bazasi dump'lari, webhook loglari, ichki aloqalar fragmentlari va o'zgarishlar tarixi. Hisobotda qayd etilishicha, tiklangan platforma 2 100 dan ortiq fayllarni va 54 ta jadvalga ega bazani o'z ichiga olgan; alohida muhim artefakt 2026 yil 4 fevral sanasiga ega 36,6 MB hajmdagi SQL dump bo'ldi.

Tadqiqotchilarning ma'lumotlariga ko'ra, Telegram vositalarida 10 ta bot tokeni topilgan, ulardan to'qqiztasi tahlil vaqtida faol bo'lgan. Bu amaliyotchilar uchun muhim: bunday boshqaruv sxemasi tokenlar va kanallar yashayotgan paytda yashaydi, shuning uchun tokenlarning sizib chiqishi provayderlar ularni tezda qaytarib olishsa, infratuzilmani "kesishni" tezlashtirishi mumkin.

Hisobot mualliflari guruhni "rusiyzabon" deb ta'riflaydilar: kod va hujjatlarda rus tilidagi izohlar, shuningdek, Moskva kontekstiga ishora qiluvchi metama'lumotlar tilga olinadi. Shu bilan birga, Telegram loglarida, ularning so'zlariga ko'ra, arman tili mavjud va Ctrl-Alt-Intel hamkori tegishli fragmentlarni talqin qilishda ishtirok etgan. Bu aralash operatsion jamoa yoki ishtirokchilar o'rtasida rollarni taqsimlash sifatida ko'rinadi. Tadqiqotchilar haqiqiy shaxslarni nomlamaydilar; faqat botlar va loglardagi operatorlarning yorliqlari/rollari uchraydi (masalan, "Leo operator", "Penske operator"), ular aniq odamlarni identifikatsiya qilish sifatida talqin etilishi mumkin emas.

Nashr vaqtida atributsiyaning mustaqil tasdiqlari yo'qligi sababli, bozor ishtirokchilari guruhning "geografiyasi"ni tadqiqotchilarning ishchi gipotezasi sifatida qabul qilishlari, huquqni muhofaza qilish organlari tomonidan o'rnatilgan fakt sifatida emas.

Diesel Vortex nomini aniq chetga surib qo'ygan taqdirda ham, hujum modeli hozirgi sanoatning og'riqli nuqtalariga yaxshi mos keladi. Spotni tiklash va marjani himoya qilish qaror qabul qilish tezligini oshiradi, demak, "hisob qaydnomangizni zudlik bilan tasdiqlang", "parolni yangilang", "to'lovni tekshiring" xatlariga nisbatan zaiflikni oshiradi. Shu bilan birga, AQShdagi professional assotsiatsiyalar ikki tomonlama brokerlik va to'lov manipulyatsiyalaridan zarar ko'rishning o'sishini ochiqchasiga ta'kidlaydilar va bozorda firibgarlikning oldini olish choralarini kuchaytirishni qo'llab-quvvatlaydilar. Hujumchilar uchun yuk birjalari va to'lov tizimlariga kirish hisoblarini o'g'irlash - xuddi shu sxemalarga to'g'ridan-to'g'ri yo'l, faqat yuqori "konversiya" bilan, chunki kirish qonuniy ko'rinadi.

Amalda bu shuni anglatadiki, tashuvchilar va brokerlar uchun ko'pgina yirik yo'qotishlarning "kirish nuqtasi" hali ham oddiy: yuk birjasida yoki to'lov xizmatida dispetcher, buxgalter yoki owner-operator hisob qaydnomasi, unga parolni emas, balki foydalanuvchi ishonchini tanlashgan - va MFAni kiritish paytida ushlab qolishgan.