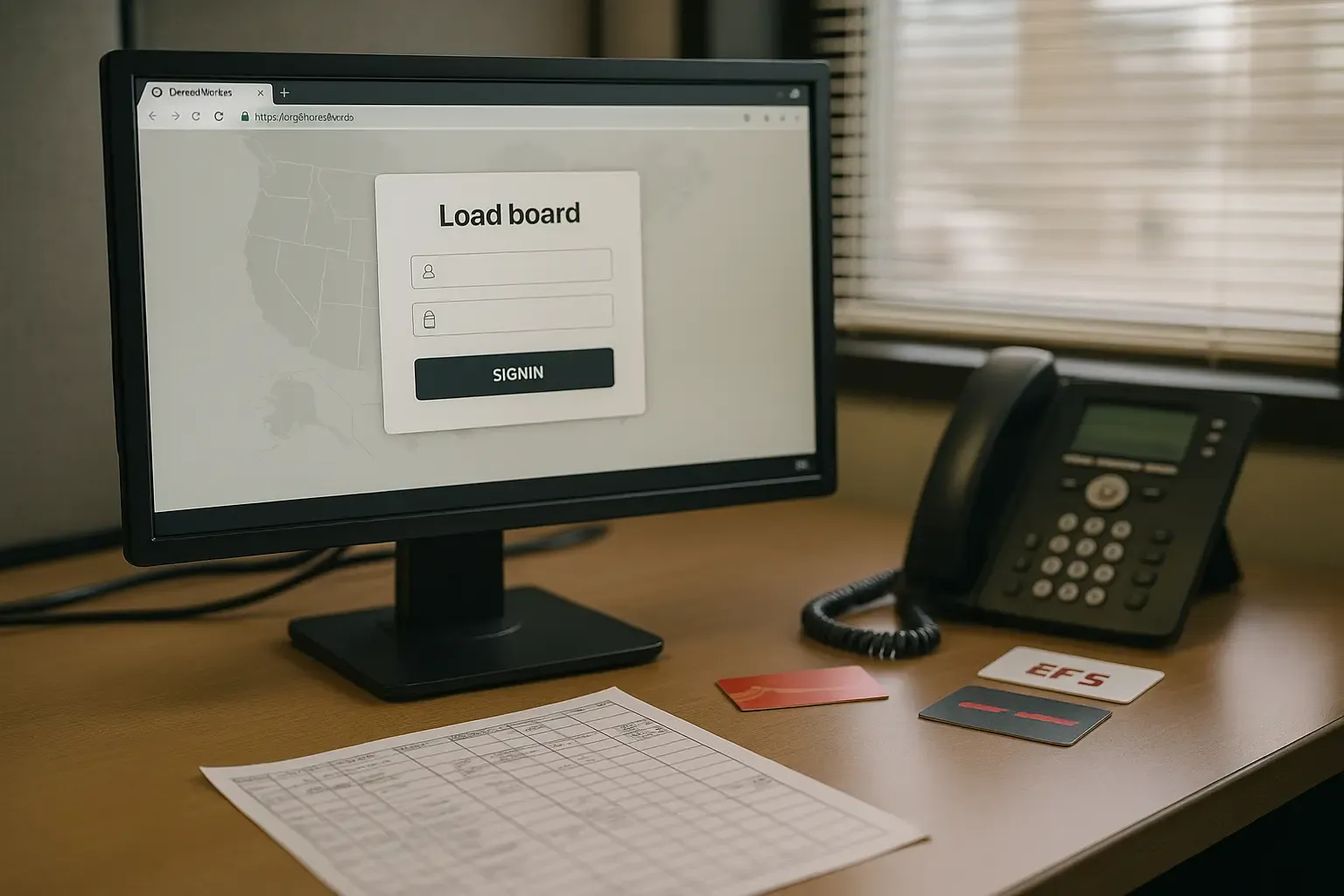

Investigadores de Have I Been Squatted junto con Ctrl-Alt-Intel en febrero de 2026 informaron sobre la detección de una operación de phishing dirigida contra empresas de carga y logística de EE.UU. y Europa, a la que denominaron Diesel Vortex. Según sus datos, la campaña se centró en el robo de credenciales de sistemas del sector: bolsas de carga, portales de transportistas y corredores, así como sistemas de pago y combustible, donde la compromisión del inicio de sesión a menudo significa acceso directo al dinero o la posibilidad de redirigir pagos.

La única fuente pública de detalles sigue siendo la publicación de los investigadores, mientras que en los principales medios especializados y de ciberseguridad, hasta finales de febrero de 2026, no se han encontrado confirmaciones o investigaciones paralelas. Esto no refuta los hechos expuestos, pero hace que el mercado perciba la historia como una «investigación privada reciente» que aún no ha pasado por los mecanismos habituales de verificación independiente. Los detalles, cifras y mecánica, expuestos a continuación, se presentan según el informe de Have I Been Squatted y sus socios: descripción de Diesel Vortex e infraestructura de phishing recuperada.

Según el informe, el período de actividad confirmado de la campaña fue de septiembre de 2025 a febrero de 2026. Los investigadores afirman haber interceptado 3,474 pares de inicio de sesión/contraseña, de los cuales 1,649 son credenciales únicas. La telemetría de visitas a las páginas de phishing, según se afirma, incluye 9,016 direcciones IP únicas de visitantes. Se utilizaron 52 dominios en la infraestructura, y la lista de direcciones de contacto objetivo sumó 75,840 correos electrónicos (57,092 únicos). Estas cifras son importantes no por sí mismas, sino porque muestran que no se trataba de un ataque puntual a un gran jugador, sino de un «embudo» industrial con un amplio envío, filtrado y presión activa sobre aquellos que hicieron clic.

Como ejemplos de plataformas y procesos para los que se prepararon plantillas, el informe menciona DAT y Truckstop (en el texto aparece la formulación «DAT Truckstop»), Central Dispatch, TIMOCOM, Teleroute, Highway, así como la imitación de portales de grandes operadores y divisiones logísticas, incluyendo Penske Logistics. Un bloque separado está dedicado a los esquemas alrededor de EFS (Electronic Funds Source), lo que ya no solo representa un riesgo de fuga de datos, sino también un terreno potencial para el fraude con cheques/combustible y la sustitución de detalles de pago. El informe menciona 35 intentos relacionados con cheques EFS como un indicador observado separado de monetización.

Para la industria, las consecuencias de la compromisión de tales cuentas generalmente se ajustan a varios escenarios bien conocidos en el mercado: interceptación o sustitución de carga/asignaciones, acceso a detalles de envíos y contactos, abusos en las comunicaciones «transportista-corredor-remitente», doble corretaje, redirección de facturas y cambio de instrucciones de pago. Al acceder a los sistemas de pago y combustible, los riesgos se vuelven más directos: desde emisiones/reformulaciones no autorizadas hasta intentos de «retirar» dinero mediante confirmaciones falsas.

Mantente Actualizado con las Noticias de la Industria

Suscríbete a nuestro boletín y recibe las últimas noticias de la industria de transporte, actualizaciones de regulaciones y consejos de carrera en tu bandeja de entrada.

Respetamos tu privacidad. Cancela tu suscripción en cualquier momento.

La característica clave de Diesel Vortex, según la descripción de los investigadores, no es solo la recopilación de inicios de sesión y contraseñas, sino un «operador en el circuito» que guía a la víctima en tiempo real a través de los pasos necesarios y intercepta códigos de un solo uso. En el informe aparecen signos de phishing de voz (vishing) en mensajes y registros recuperados, pero el canal central de control era Telegram.

La mecánica era así: la víctima llegaba a una página de phishing, ingresaba su inicio de sesión/contraseña, después de lo cual el operador recibía una notificación en Telegram y podía iniciar solicitudes adicionales a la víctima, por ejemplo, pedir el código 2FA, cambiar el flujo a «inicio de sesión a través de Google/Microsoft/Yahoo», o bloquear la sesión si algo salía mal. Este enfoque está dirigido a la realidad más común en logística: muchas cuentas están protegidas por SMS/TOTP, lo que funciona contra ataques masivos de «scripts», pero protege mal contra un ataque donde una persona «captura» el código en el momento de su acción.

Las métricas internas del informe confirman indirectamente el trabajo manual de los operadores: por ejemplo, el comando/estado “Invalid” se utilizó 1,559 veces en un conjunto de 4,657 solicitudes, lo que significa que los operadores a menudo verificaban o «capturaban» la contraseña/código correcto en una ventana de tiempo limitada.

El informe describe la arquitectura de «dos dominios», que estaba destinada a eludir listas de bloqueo y mecanismos de seguridad de los navegadores. Arriba, el usuario veía un dominio «decente» (a menudo en la zona .com), un dominio «publicitario» condicional. Pero el formulario de phishing en sí se cargaba dentro de un iframe de pantalla completa desde un segundo dominio, «sistémico», a menudo en las zonas .top o .icu. Según la lógica de los investigadores, esto aumentaba la longevidad del esquema: incluso si se bloquea el dominio «de contenido», la «vitrina» puede vivir más tiempo, y la rotación de dominios se vuelve más barata y rápida.

Luego se activaba un «embudo» de múltiples etapas para filtrar visitantes no deseados. Se mencionan la planificación de inclusión de enlaces, interruptores de actividad de plantillas/dominios, filtrado IP/ISP/ASN basado en ipinfo.io, filtrado por user-agent (para bots y sandbox), parámetros y «puertas» por URL, listas de bloqueo, así como tokens para iframe. El informe también proporciona detalles sobre los tiempos: el navegador consultaba un endpoint tipo /ajax/check_request.php cada segundo, y el TTL del token para iframe era de 10 segundos. Sin embargo, los investigadores señalan un error de implementación: la falta de control estricto del tiempo de vida máximo permitía falsificar tokens «de larga duración».

El informe también presenta indicadores de «autodefensa» de la infraestructura: 254 registros en la lista de bloqueo de IP (incluyendo CIDR y direcciones puntuales), 49 subcadenas para bloqueo por ISP/ASN y 16 patrones por user-agent. En esencia, esto refleja la madurez de la plataforma de phishing: los atacantes claramente esperaban atención por parte de los proveedores, equipos SOC e investigadores y construyeron filtros de antemano contra visitantes «incorrectos».

Otro detalle significativo para el mercado de carga de EE.UU.: en los materiales recuperados por los investigadores, aparecen designaciones de marca internas GlobalProfit y el nombre de marketing «MC Profit Always». El informe sugiere que «MC» se refiere al número de Motor Carrier (MC number) en el sistema FMCSA, es decir, los creadores claramente pensaban en términos del mercado estadounidense y su identificación habitual de transportistas.

Los investigadores creen que la plataforma podría desarrollarse hacia un «phishing-as-a-service», es decir, un producto para vender a otros delincuentes: plantillas listas para servicios del sector, panel de control, bots de Telegram, registro, bloqueo/cloaking, rápida rotación de dominios, además de un modelo operativo para interceptar MFA.

La resistencia al hackeo de los atacantes era alta, pero, según se afirma en el informe, fueron traicionados por un error operativo: en uno de los sitios de phishing se encontró accesible un directorio .git. Esto permitió a los investigadores descargar el historial de desarrollo y recopilar prácticamente todo el rastro artefactual: la base de código, volcados de bases de datos, registros de webhook, fragmentos de comunicaciones internas e historial de cambios. El informe indica que la plataforma recuperada incluía más de 2,100 archivos y una base de 54 tablas; un artefacto clave separado fue un volcado SQL de 36.6 MB con marca de tiempo del 4 de febrero de 2026.

En el instrumental de Telegram, según los investigadores, se encontraron 10 tokens de bots, nueve de los cuales permanecían activos al momento del análisis. Esto es importante para los practicantes: tal esquema de gestión vive mientras vivan los tokens y canales, por lo que la fuga de tokens puede acelerar el «corte» de la infraestructura si los proveedores los revocan rápidamente.

Los autores del informe describen al grupo como «relacionado con Rusia»: se mencionan comentarios en ruso en el código y documentación, así como metadatos que apuntan a un contexto moscovita. Al mismo tiempo, en los registros de Telegram, según ellos, está presente el idioma armenio, y el socio Ctrl-Alt-Intel participó en la interpretación de los fragmentos correspondientes. Esto parece un equipo operativo mixto o una distribución de roles entre los participantes. Los investigadores no nombran identidades reales; solo se encuentran etiquetas/roles de operadores en bots y registros (por ejemplo, «Leo operator», «Penske operator»), que no pueden interpretarse como identificación de personas específicas.

Dado que no hay confirmaciones independientes de atribución al momento de la publicación, tiene sentido que los participantes del mercado perciban la «geografía» del grupo como una hipótesis de trabajo de los investigadores, no como un hecho establecido por las autoridades.

Incluso si dejamos de lado el nombre específico Diesel Vortex, el modelo de ataque en sí se adapta bien a los puntos críticos actuales del sector. La recuperación del spot y la lucha por el margen aumentan la velocidad de toma de decisiones, y por lo tanto la vulnerabilidad a correos de «confirme urgentemente su cuenta», «actualice su contraseña», «verifique el pago». Paralelamente, las asociaciones profesionales en EE.UU. subrayan públicamente el aumento del daño por doble corretaje y manipulaciones de pago y apoyan el endurecimiento de medidas contra el fraude en el mercado. Para los atacantes, el robo de cuentas de bolsas de carga y sistemas de pago es un camino directo hacia los mismos esquemas, solo que con una «conversión» más alta, porque el acceso parece legítimo.

En la práctica, esto significa que para transportistas y corredores, el «punto de entrada» a la mayoría de las grandes pérdidas sigue siendo banal: la cuenta de un despachador, contador o propietario-operador en una bolsa de carga o en un servicio de pago, a la que pudieron no adivinar la contraseña, sino la confianza del usuario, e interceptar el MFA en el momento de la entrada.