2026年2月,Have I Been Squatted的研究人员与Ctrl-Alt-Intel合作,报告发现针对美国和欧洲货运和物流公司的钓鱼行动,他们将其命名为Diesel Vortex。根据他们的数据,该活动旨在窃取行业系统的凭证:货运交易所、承运人和经纪人门户,以及支付和燃料系统,在这些系统中,登录信息的泄露通常意味着直接访问资金或重定向支付的可能性。

目前,唯一公开的详细信息来源是研究人员的发布,而截至2026年2月底,尚未在大型行业和网络安全媒体中发现确认或平行调查。这并不否定所述事实,但促使市场将此视为“新鲜的私人调查”,尚未经过常规的独立验证机制。以下详细信息、数字和机制均来自Have I Been Squatted及其合作伙伴的报告:Diesel Vortex描述及恢复的钓鱼基础设施。

根据报告,活动的确认活跃期为2025年9月至2026年2月。研究人员声称截获了3,474对登录/密码,其中1,649为独特凭证。访问钓鱼页面的遥测数据据称包括9,016个独特的IP地址访问者。基础设施中使用了52个域名,目标联系地址列表包括75,840个电子邮件(57,092个独特)。这些数字的重要性不在于其本身,而在于它们表明这不是针对某个大玩家的单一攻击,而是一个工业级的“漏斗”,通过广泛的分发、过滤和积极地“压迫”点击者。

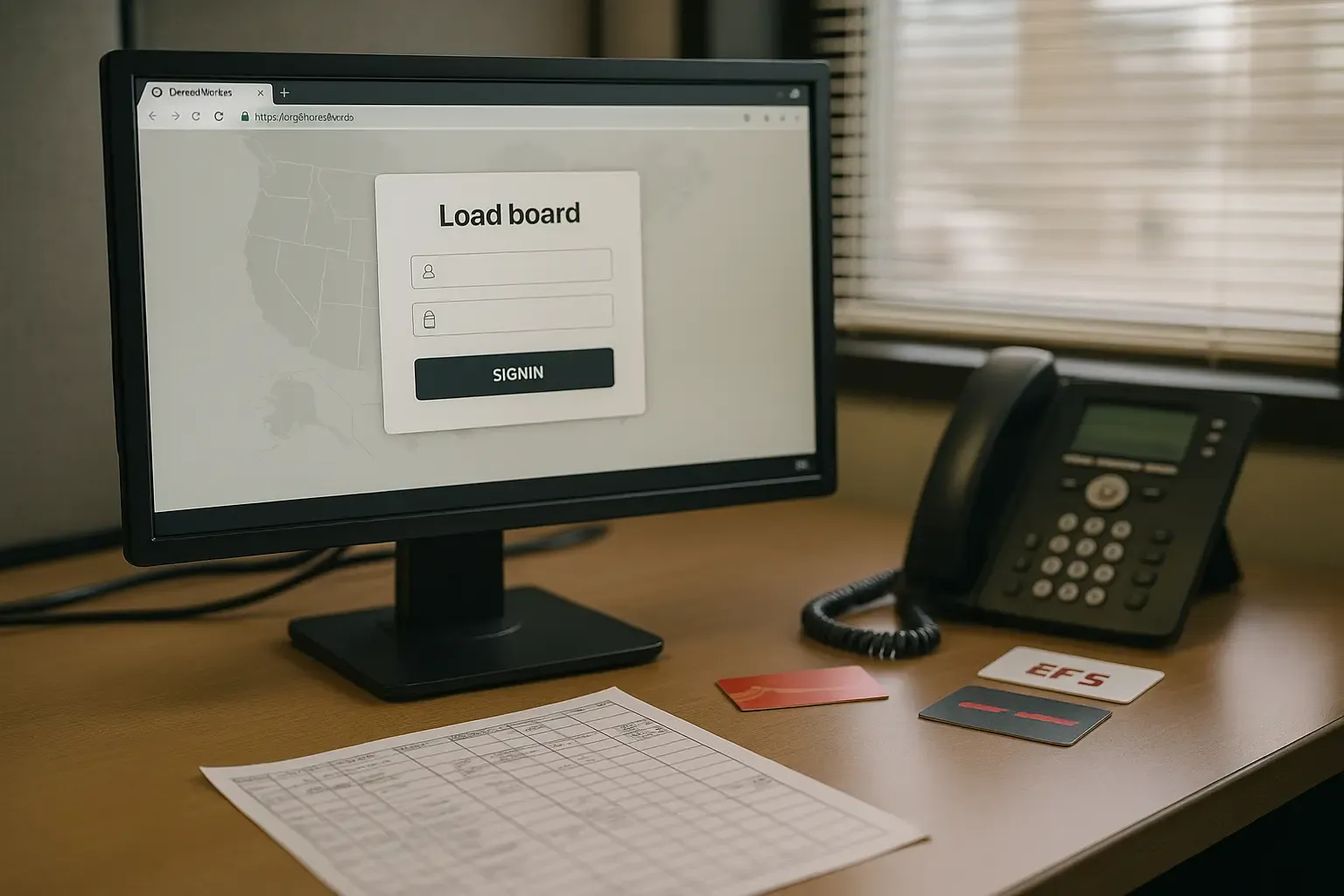

报告中提到的模板平台和流程示例包括DAT和Truckstop(文本中出现“DAT Truckstop”一词)、Central Dispatch、TIMOCOM、Teleroute、Highway,以及模拟大型运营商和物流部门的门户,包括Penske Logistics。一个单独的部分专门讨论了围绕EFS(电子资金来源)的计划——这不仅是数据泄露的风险,也是支票/燃料欺诈和支付信息替换的潜在基础。报告中提到与EFS支票相关的35次尝试,作为观察到的单独货币化指标。

对于行业而言,这类凭证泄露的后果通常可以归结为几个市场熟悉的场景:拦截或替换装载/目的地,访问装运细节和联系人,滥用“承运人—经纪人—托运人”通信,双重经纪,重定向发票和更改支付指令。访问支付和燃料系统时,风险变得更加直接:从未经授权的发行/重新发行到通过伪造确认“提取”资金的尝试。

保持更新行业新闻

订阅我们的新闻通讯,获取最新的卡车行业新闻、法规更新和职业建议,直接发送到您的邮箱。

我们尊重您的隐私。您可以随时取消订阅。

根据研究人员的描述,Diesel Vortex的关键特征不仅仅是收集登录名和密码,而是“操作员在环”,实时引导受害者完成必要步骤并截取一次性代码。报告中提到在恢复的消息和日志中有语音钓鱼(vishing)的迹象,但Telegram是主要的控制渠道。

机制如下:受害者进入钓鱼页面,输入登录名/密码,然后操作员在Telegram中收到通知,并可以向受害者发出额外请求——例如,要求2FA代码,切换到“通过Google/Microsoft/Yahoo登录”,或在出现问题时阻止会话。这种方法针对物流中最常见的现实:许多账户受SMS/TOTP保护,这对大规模“脚本”攻击有效,但对在代码有效时“捕获”代码的攻击保护不足。

报告中的内部指标间接证实了操作员的手动工作:例如,在4,657个请求中,命令/状态“Invalid”被使用了1,559次——这意味着操作员经常重新验证或在有限的时间窗口内“捕获”正确的密码/代码。

报告描述了“双域”架构,旨在绕过黑名单和浏览器安全机制。用户看到的是“体面”的域名(通常在.com区域)——所谓的“广告”域名。但钓鱼表单本身是在全屏iframe中从第二个域名加载的——“系统”域名,通常在.top或.icu区域。根据研究人员的逻辑,这提高了计划的生存能力:即使“内容”域名被阻止,“展示”可以活得更久,域名轮换变得更便宜和更快。

接下来是多级“漏斗”筛选不需要的访问者。提到的有链接计划、模板/域名活动开关、基于ipinfo.io的IP/ISP/ASN过滤、user-agent筛选(针对机器人和沙盒)、URL参数和“门”、黑名单,以及iframe的令牌。报告中还提供了时间安排的具体细节:浏览器每秒查询一次/ajax/check_request.php端点,而iframe令牌的TTL为10秒。同时,研究人员指出实现中的错误:缺乏对最大生存时间的严格控制,允许伪造“长寿”令牌。

报告中还提到基础设施的“自我防御”指标:IP黑名单中有254条记录(包括CIDR和特定地址),49个用于ISP/ASN的子字符串和16个user-agent模式。从本质上讲,这反映了钓鱼平台的成熟度:攻击者显然预期到来自供应商、SOC团队和研究人员的关注,并提前建立了针对“不合适”访问者的过滤器。

另一个对美国货运市场特别重要的细节是:在研究人员恢复的材料中,出现了内部品牌名称GlobalProfit和营销名称“MC Profit Always”。报告中提出假设,“MC”指的是FMCSA系统中的Motor Carrier(MC编号)——这意味着创建者显然在以美国市场及其常见的承运人识别方式来思考。

研究人员认为,该平台可能发展为“钓鱼即服务”,即出售给其他犯罪分子的产品:行业服务的现成模板、管理面板、Telegram机器人、日志记录、封禁/伪装、快速域名轮换,加上用于截取MFA的操作员模型。

攻击者的抗破解能力很高,但据报告称,他们犯了一个操作错误:在一个钓鱼网站上,.git目录是可访问的。这使研究人员能够下载开发历史并几乎完全收集到工件痕迹:代码库、数据库转储、webhook日志、内部通信片段和更改历史。报告中指出,恢复的平台包括超过2,100个文件和一个54表的数据库;一个关键工件是一个36.6 MB的SQL转储,时间标记为2026年2月4日。

根据研究人员的数据,在Telegram工具中发现了10个机器人令牌,其中9个在分析时仍然活跃。这对从业者来说很重要:这种管理方案在令牌和渠道活跃时仍然有效,因此令牌泄露可能加速基础设施的“切断”,如果供应商迅速撤销它们。

报告的作者将该团体描述为“与俄罗斯有关”:提到代码和文档中的俄语评论,以及指向莫斯科背景的元数据。同时,在Telegram日志中,他们声称存在亚美尼亚语,合作伙伴Ctrl-Alt-Intel参与了解释相关片段。这看起来像是一个混合的操作团队或参与者之间的角色分配。研究人员没有提到真实身份;只出现了机器人和日志中的操作员标签/角色(例如,“Leo operator”,“Penske operator”),这些不能被视为对具体个人的识别。

由于截至发布时没有独立的归属确认,市场参与者应该将该团体的“地理”视为研究人员的工作假设,而不是执法机构确认的事实。

即使将Diesel Vortex的具体名称排除在外,攻击模型本身也很好地契合了行业当前的痛点。恢复现货和争夺利润率加快了决策速度,从而增加了对“紧急确认账户”、“更新密码”、“检查付款”邮件的脆弱性。同时,美国的专业协会公开强调双重经纪和支付操纵造成的损失增加,并支持加强市场上的反欺诈措施。对于攻击者而言,窃取货运交易所和支付系统的凭证是通往相同计划的直接途径,只是“转化率”更高,因为访问看起来是合法的。

在实践中,这意味着承运人和经纪人的“大多数重大损失的入口点”仍然很简单:货运交易所或支付服务上的调度员、会计或自营运营商的账户,他们没有破解密码,而是获得了用户的信任——并在输入时截取了MFA。